La pregunta del titular es tan sencilla como alarmante es la respuesta. En 2022, el coste medio de una filtración de datos ha tocado su máximo histórico: 4,35 millones de dólares. La fuente es un estudio publicado por IBM Security y encomendado al respetado Ponemon Institute. La tendencia acumula 12,7% desde el informe de 2020 y se prevé que en los próximos años alcanzará registros más altos. Lo peor es que un 83% de las organizaciones consultadas admiten haberla sufrido al menos una vez. Tras un prolijo recorrido estadístico por diecisiete países y regiones – de lectura fatigosa y grafismo austero – los autores intentan ir al fondo de la cuestión: cómo mitigar un riesgo imposible de erradicar.

La clasificación viene encabezada por Estados Unidos, donde el coste de una violación de datos alcanza su tope: 9,44 millones de dólares, un aumento del 4,3% en sólo un año. En segunda posición repiten los países de Oriente Medio – tomados colectivamente – con una media inferior pero una ratio superior: 7,6% y 7,46 millones de dólares. Les siguen Canadá, Reino Unido, Alemania, Japón y Francia en este orden. España no ha sido incluida en el estudio.

El comportamiento de las cifras no es homogéneo. En seis de los diecisiete se ha constatado un descenso: dos casos extremos son Brasil (penúltimo de la tabla) con un aumento del 27,8% y Turquía (el último) con un descenso del 42%. El informe reconoce que en ambos casos pudo haber distorsiones explicables por la volatilidad monetaria.

Las empresas de todos los sectores están expuestas a sufrir una filtración de datos. De hecho, sólo un 17% de las 550 organizaciones consultadas ha reconocido que su primera incidencia se produjo en 2022, mientras que el resto asegura haberlas sufrido en más de una ocasión. El aumento del coste medio se ha traducido en un aumento del 16% en la inversión en soluciones para reducir el impacto. En este cálculo se incluyen la forénsica, los servicios de auditoría, así como la gestión de crisis y comunicación.

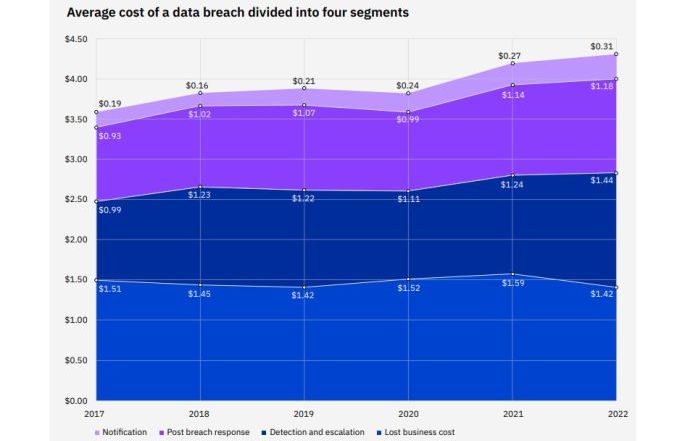

A pesar de estos datos, IBM ha calculado que, por primera vez en seis años, las pérdidas de negocio generadas por una filtración han decrecido hasta 1,42 millones de dólares (-10,7%). Se computa como pérdidas conceptos como la deserción de clientes y la interrupción de actividades, además de la reducción de ingresos.

Según el informe, un sector especialmente expuesto es el sanitario, por el que los ciberdelincuentes tienen predilección. Las empresas privadas y administraciones públicas que conformen este sector no podían menos que asumir los mayores costes: el estudio los eleva en su caso a 9,23 millones de dólares, más del doble de la media general.

Tras el sector sanitario, se sitúan el financiero y el farmacéutico, antes que dos tan previsibles como el tecnológico y el energético. Importa reseñar que en el financiero, cerca de los 6 millones de dólares, el coste medio parece haberse estabilizado (+0,25%) gracias a la severidad de las medidas que se han tomado. En cambio, se registra un crecimiento importante en la industria – empresas químicas, de ingeniería y fabricación – que superan la media con 4,47 millones y un aumento del 5,4%. ¿Ha descendido en algún sector? Sí, en cuatro: farmacéutico, transporte, medios de comunicación y hostelería.

Conscientes de que la gran mayoría de las organizaciones ya han sufrido o van a sufrir alguna forma de robo y/o filtración de datos, los autores dedican no poco esfuerzo a describir cómo ha evolucionado el tiempo de detección. Se ha reducido, pero tampoco es para lanzar cohetes: se tarda una media de 207 días en identificar una filtración y 70 días en contenerla: una diferencia de sólo cinco días con respecto al informe de 2021 es poca.

Los métodos que emplean los atacantes para conseguir los datos son, como es de imaginar, múltiples. Sin embargo, hay varios vectores de ataque que se afianzan sobre el resto. Según IBM Security, el vector inicial más común en 2022 ha sido el robo de credenciales (19%) de los casos, con una media de 4,50 millones de dólares. Por su parte, el phishing ha sido responsable del 16% de las infracciones mientras que un 15% viene por desconfiguración de la nube. Las vulnerabilidades en el software de tercero resultan llamativas: el 13% del total.

Aunque esta clasificación cambia si el criterio de análisis es el coste. Porque el phishing, con un coste de 4,91 millones de dólares, ocupa la primera posición, seguida por la corrupción del correo electrónico, prácticamente con la misma cifra.

Por supuesto que hay diferencias a la hora de descubrir la filtración según cuál sea el vector de ataque. Las credenciales robadas son las que más se tarda en identificar y contener, con 327 días de media, tiempo que es un 16,6% más que el tiempo medio general necesario para identificar y el ataque y contener sus consecuencias.

Pasando a la parte sustantiva del informe, destaca que la implementación de ciertas tecnologías disminuye el riesgo de sufrir una filtración. Así, por ejemplo, disponer de una plataforma de IA, de un enfoque DevSecOps o de un equipo de respuesta a incidentes (IR) son tres opciones asociadas a una mayor disminución de costes. Téngase en cuenta que en organizaciones dotadas de plataformas de IA el coste medio fue inferior si se compara con el de aquellas que carecían de esa tecnología.

Ya en ese camino, el informe insiste en que emplear las tecnologías más novedosas implica reducir costes, indiscutiblemente. De hecho, se afirma que un nivel elevado de uso de IA puede representar un recorte de hasta el 55%. De manera que la inteligencia artificial es para los autores un elemento que tendrá presencia creciente en la seguridad de las compañías. No es la primera vez que se llega a esta conclusión, pero sí la primera que traza un vínculo económico entre el coste de las brechas de datos y la automatización de la seguridad. En el peor de los casos, la IA o la automatización permiten que se tarde menos en descubrir una intrusión: 235 días en identificar la amenaza, comparados con los 323 días allí donde se carece de automatización. Si alguien se pregunta por el interés que pueda tener IBM Security en las conclusiones de su propio estudio, aquí tiene la respuesta.

Una tecnología de ciberdefensa que se va imponiendo en las empresas es la de Detección y Respuesta Extendidas, más conocida por la sigla XDR. La característica principal de este modo de abordar la seguridad es que amplía la protección en muchos más dispositivos y soluciones, incluyendo puntos de conexión, servidores, aplicaciones en la nube o e-mails. Por esta razón, la versión de este año examina los efectos de este grupo de tecnologías en el coste de una filtración de datos. Concluye que el uso de XDR puede aportar un ahorro del 9,2%. Aunque puede parecer modesta a primera vista el verdadero impacto reside en la cantidad de tiempo que se puede ahorrar en la vigencia de la filtración: casi un mes cuando se usa XDR: de 304 a 275 días. Según hace saber IBM Security, un 73% de las encuestadas tenían un plan de respuesta para incidencias.

Otra tendencia señalada en materia de seguridad es la estrategia Zero Trust o Confianza Cero. Un 35% según el informe tienen implementada esta estrategia, lo que supone reducir sensiblemente los costes: un ahorro del 20,5%, sin duda relevante.