Pasa a menudo con los estudios publicados por empresas: sus conclusiones confirman aquello que uno creía saber. Puede ser una apariencia: Crowdstrike ha publicado la edición 2026 de su Global Threat Report en el que, como cualquiera podía suponer, la inteligencia artificial registra un crecimiento del 89% de los ataques que se valen de ella. Identifica hasta 24 nuevos atacantes, con lo que su repertorio se eleva a 281, la mayoría de ellos vinculados a China, Irán, Rusia y Corea del Norte (¿alguien lo dudaba?). Los ciberataques son más rápidos, sigilosos y eficaces: eluden con facilidad las defensas. Por esto resulta muy acertado el subtítulo del documento: The year of the evasive adversary.

George Kurtz, fundador y CEO de Crowdstrike , firma la introducción advirtiendo que el 82% de las intrusiones ni siquiera necesitan malware: se mueven por rutas autorizadas y sistemas de confianza. Esta es su definición de la capacidad de evasión de los adversarios: “es la velocidad con la que los atacantes explotan la confianza [de sus víctimas] a través de credenciales válidas, flujos de identidades fiables, integraciones de SaaS aprobadas y cadenas de suministro de software supervivientes”

Que el nuevo récord de rapidez en la propagación de un ataque sea de tan sólo 27 segundos, da una idea de la sofisticación que ha alcanzado esta forma de delincuencia. De media, bastan 29 minutos para que se propague un ciberataque, lo que supone un aumento de velocidad del 65% desde 2024.

El informe mantiene la línea de ediciones precedentes . El análisis geográfico es elocuente. En un panorama general, muestra a Norteamérica (incluye México) como la región favorita para los ciberatacantues (55%), a mucha distancia de Europa e India, cada uno con el 9%. En cuanto a los sectores el tecnológico continúa como el más atacado (23%), reflejo de su papel fundamental en los sistemas empresariales críticos y en las cadenas de suministro. Les siguen la industria (15%), el retail (12%) y los servicios financieros (11%).

China es, con diferencia, el país que aparece vinculada a un número más amplio de actores maliciosos: Warp Panda, Operator Panda, Hollow Panda, Genesis Panda, Phantom Panda, Vault Panda y y Veiled Panda – curiosa forma de evocar al simpático plantígrado – que habrían aumentado su actividad en un 38%, dirigiéndose prioritariamente a los sectores de logística (+85%), telecomunicaciones (+30%) y servicios financieros (+20%). Las vulnerabilidades en los dispositivos edge (VPN, cortafuegos y gateways) parecen ser su especialidad para recopilar información de inteligencia, en un 67% de los casos gracias a la explotación de fallos de ejecución remota de código (RCE), que proporcionan acceso inmediato a los sistemas

La explotación de vulnerabilidades de día cero (Zero Day) antes de su llegar a conocimiento público, aumentó un 42% en 2025. Las más efectivas para la RCE son las de los sistemas operativos, pero dado que los ciclos de actualización se acortan, los atacantes prestan atención creciente a otras plataformas más difíciles de actualizar y que, por ello, tienen más posibilidades de mantenerse activas y vulnerables. CrowdStrike cree que este año habrá atacantes que se inclinen más por aquellas vulnerabilidades que, al no haber sido calificadas como críticas, les permitan agazaparse en las redes sin ser detectados, complicando así la defensa.

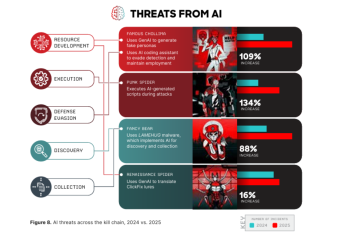

Como ha sido señalado muchas veces, los actores maliciosos han incorporado la IA a su arsenal para mejorar las tácticas, técnicas y procedimientos que venían utilizando, más que con la manifiesta intención de crear nuevos vectores de ataque . Según reflexión del informe, los atacantes han aprendido a implementar la IA en diferentes etapas operativas para acelerar, optimizar y solucionar problemas en las técnicas existentes, de modo que la mayoría de quienes han integrado la IA en sus operaciones experimentaron, cómo no, un mayor número de ataques en 2025 comparado con 2024.

Los ciberdelincuentes menos sofisticados aprovechan la IA para mejorar sus capacidades, superando las limitaciones de conocimientos técnicos. Sin embargo, el estudio advierte que algunos ciberdelincuentes cometen errores operativos al implementar los resultados de la IA debido precisamente a esas limitaciones y a su impericia para detectar errores en los resultados.

Entrando en harina, CrowdStrike repasa los usos que algunos de los actores más relevantes están haciendo de la IA para sus fechorías. Así, Famous Chollima (Corea del Norte) ha disparado sus ataques en un 109% utilizando la IA generativa no sólo para generar identidades falsas, sino para generar código que les permita evadir la detección. Otros, como Punk Spider (eCrime) ejecuta scripts generados por IA, incrementando sus ataques un 134%; mientras que Fancy Bear (Rusia) se vale de un malware para implantar IA con la que realizar tareas de descubrimiento y recopilación (+88%).

Es uno de los casos en los que el malware entra en juego porque, en líneas generales, los atacantes prefieren el ataque directo ejecutado por humanos: que la mayoría de las detecciones en 2025 no contuvieran malware, supone un llamativo salto del 51% en los pasados cinco años.

En cuanto a los fines perseguidos por la delincuencia, lo contraproducente de la IA reside en que favorece que los ataques de ingeniería social sean cada vez más creíbles y escalables. Según el estudio de Crowdstrike, los servicios de Inteligencia chinos han creado empresas de consultoría que han contactado con exempleados del gobierno de Estados Unidos a través de plataformas de captación. Algo parecido ocurre con Famous Chollima (Corea del Norte), que incorpora herramientas de IA como ChatGPT, Gemini, GitHub, Copilot y VSCodium en varias fases de sus operaciones fraudulentas de empleo, generando perfiles falsos o creando servicios de mensajería con capacidades de IA para gestionar múltiples cuentas.

La desinformación, especialmente en los atacantes vinculados a estados, es otro de los fines del uso de la IA, capaz de crear campañas con contenido y perfiles muy convincentes. Pero sin duda, uno de los usos más interesantes de la IA por parte de los actores maliciosos es el que hacen al incorporarla a sus operaciones técnicas, ya sea para acelerar el desarrollo de malware, generar código o crear sus temibles exploits.

CrowdStrike destaca a los grupos ciberdelincuentes Punk Spider y Odyssey Spider, que desde 2024 vienen utilizando cada vez más scripts generados por IA para llevar a cabo diversas actividades posteriores a la explotación durante los ataques. Punk Spider, por ejemplo, ha usado scripts generados por Gemini para extraer credenciales de bases de datos de Veeam Backup & Replication (VBR) y probablemente – sugiere – utiliza otros generados con DeepSeek para interrumpir los servicios de la base de datos y destruir pruebas forenses.

Por otro lado, además de usar la IA para perfeccionar los ataques, los propios modelos de IA usados por las empresas se han convertido en otra puerta de entrada, extendiendo la superficie de ataque. El hecho de que ChatGPT se haya mencionado un 550% más que cualquier otro modelo en foros ilegales resulta llamativo. Los investigadores de Crowdstrike han descubierto que, desde abril de 2025, numerosos ciberdelincuentes han abusado de la confianza de los usuarios en las plataformas de desarrollo de IA para explotar una vulnerabilidad de inyección de código (CVE-2025-3248) que afecta a Langflow (una plataforma de low-code concebida originalmente para crear agentes y flujos de trabajo de IA). Gracias a ello, ha conseguido establecer persistencia, acceder a credenciales e incluso implementar ransomware.

En esta misma línea, los atacantes también recurren al jailbreak para eludir las restricciones del modelo (los manidos guardarraíles) y forzar la generación de contenido o acciones que el modelo normalmente restringiría. El auge de la IA agéntica en las organizaciones todavía puede propagar ataques a los modelos de IA, buscando crear agentes internos maliciosos.

En cuanto al ransomware, el caso más sonado que se menciona lleva el nombre de Scattered Spider y ha atacado objetivos de ámbitos como aviación, seguros y comercio minorista. Mediante el uso de técnicas de ingeniería social, los ciberdelincuentes se hicieron con el acceso a cuentas en la nube, implementando el código malicioso únicamente en sistemas de VMware ESXi. Tres horas le bastaron para ejecutar la extorsión desde que obtuvieron el acceso inicial. CrowdStrike dice haber detectado cómo los atacantes han perfeccionado técnicas que minimizan la necesidad de interactuar con endpoints sometidos a una vigilancia exhaustiva.

En definitiva, se trata de un informe que, sin renunciar a los discursos del sector, los apoya con abundantes ejemplos. Los autores opinan que este año el ransomware seguirá siendo una amenaza crítica para organizaciones de todos los tamaños, en todas las regiones y sectores, replicando en muchos casos las técnicas que en 2025 les han funcionado. Este es, al parecer, el rol de la estirpe Spider (Blockade Spider, Punk Spider y Scattered Spider). Muy relacionados con los ataques de ransomware, les siguen los ataques a la nube, con un incremento del 37% en las intrusiones por esta vía. Con la peculiaridad de que los atacantes con nexos estatales y grupos de amenazas avanzados son los que más se vuelcan en estos ataques, con aumentos del 266% atribuidos a China y Rusia.

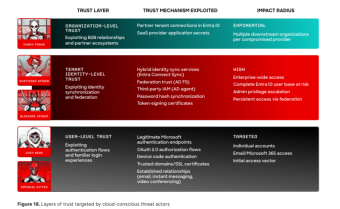

Uno de los mecanismos de abuso de confianza que los ciberdelincuentes aprovecharon con mayor eficacia el año pasado fue el ataque a identidades híbridas. En esencia, se trata de socavar la confianza de los usuarios en las tecnologías que conectan las soluciones de identidad on-premise con las basadas en la nube. Uno de los destacados es Scattered Spider, atacando especialmente a entornos Entra ID o Azure,especializándose en vishing y en el abuso de servicios SSO para el movimiento lateral.

En esta misma línea, han proliferado los ataques AiTM (Adversary-in-The-Middle) para acometer intrusiones en SaaS que, dados los volúmenes de datos críticos que estos recursos manejan, son un objetivo de primer orden para la exfiltración de información. La ventaja que encuentran los ciberdelincuentes es que los accesos empresariales a estas aplicaciones suelen realizarse mediante una interfaz gráfica de usuario basada en navegador. Suites de gestión y almacenamiento de documentos, plataformas de almacenamiento de datos y aplicaciones de nómina, reembolso de gastos y CRM han sido objetivos en el mundo SaaS en 2025.

Un modus operandi clásico para acceder a cuentas de Microsoft 365 es el uso de kits de phishing AiTM: cuando la víctima introduce sus credenciales en la página de inicio de sesión falsificada, el kit de phishing reenvía de forma transparente la solicitud de autenticación a los servicios legítimos de inicio de sesión de Microsoft y transmite las respuestas a la víctima en tiempo real. Gracias a ello, los ciberdelincuentes pueden identificar datos que les permitan acceder a otros servicios más críticos.

Asimismo, cada vez se producen más ataques a las cadenas de suministro, modificando la infraestructura o el código fuente de los proveedores de software, de manera que la empresa confiada lo instala y la actividad maliciosa pasa desapercibida. Según Crowdstrike, atacantes vinculados a Corea del Norte utilizan habitualmente este tipo de ataques, como fue el caso, a finales de febrero de 2025 de Pressure Chollima, que llevó a cabo el mayor robo de criptomonedas de la historia al comprometer la plataforma de gestión de activos digitales Safe{Wallet} y redirigir criptomonedas por un valor de 1.460 millones de dólares a un monedero controlado por los delincuentes. Para introducir el código malicioso en software de terceros que se instala posteriormente como legítimo, los delincuentes recurren a técnicas de ingeniería social con los desarrolladores.

Este Informe Global de Amenazas 2026 de CrowdStrike expone una buena radiografía de las amenazas y técnicas específicas de ataque, ilustrándola con casos prácticos de incidentes reales. El documento se cierra con una serie de recomendaciones que vuelven a evidenciar el largo camino que resta por recorrer en materia de seguridad en general y de IA en particular. Además de subrayar la urgencia de adoptar enfoques proactivos de defensa y seguir extendiendo la pedagogía de ciberseguridad entre los empleados, la compañía insiste en la necesidad de implementar medidas integrales de seguridad y gobernanza de la IA, que van desde la supervisión del uso que hacen los empleados de las herramientas de IA, a la aplicación de controles de acceso y uso de reglas de clasificación de datos para prevenir fugas de información confidencial.